IT/OT-Betriebslebenszyklus

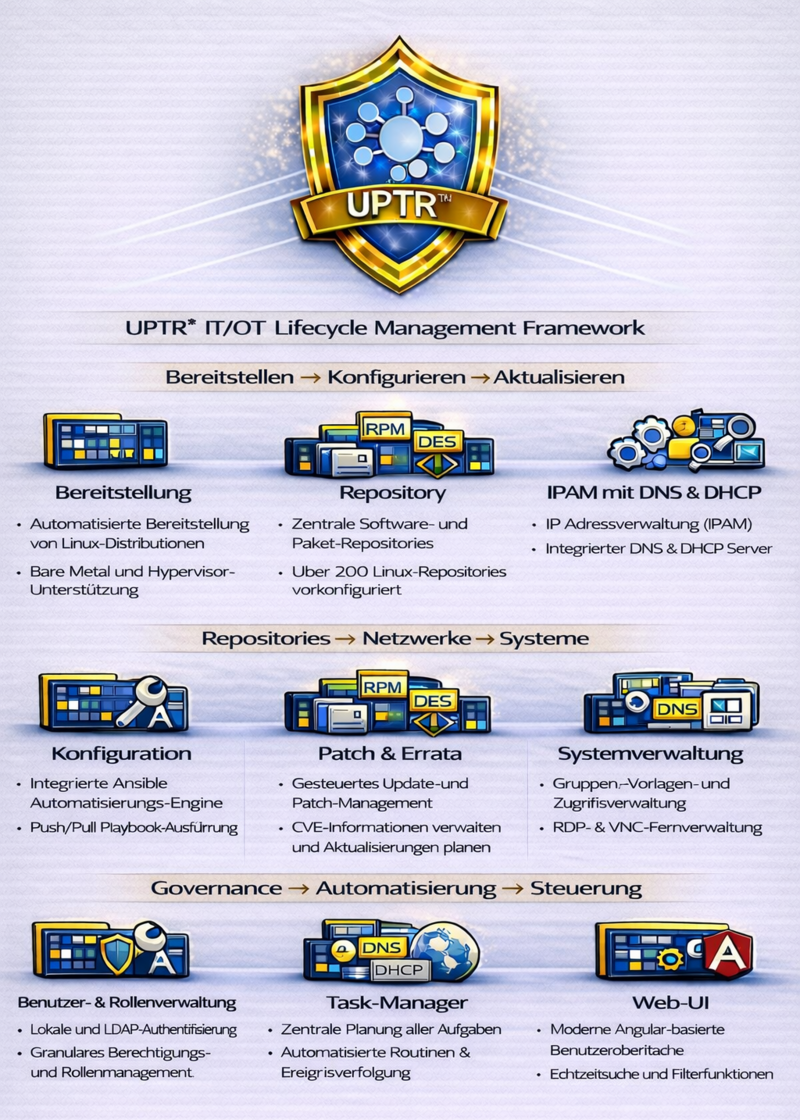

Automatisierung der Infrastruktur von der Bereitstellung bis zum kontinuierlichen Betrieb mit UPTR™.

Von der Bereitstellung bis zum kontinuierlichen Betrieb.

Der Betrieb moderner IT- und OT-Infrastrukturen ist keine statische Aufgabe mehr. Industrielle Umgebungen, Logistikplattformen und kritische Infrastrukturen sind auf Systeme angewiesen, die sicher, reproduzierbar und kontinuierlich betriebsbereit sein müssen.

Der Betriebslebenszyklus dieser Systeme ist jedoch aufgrund folgender Faktoren zunehmend komplexer geworden:

➜ heterogene Hardwareumgebungen

➜ verteilte Edge-Infrastruktur

➜ kontinuierliche Software-Updates

➜ steigende Anforderungen an die Cybersicherheit

➜ regulatorischer Druck in kritischen Infrastrukturen

Ohne einen strukturierten Betriebslebenszyklus entfernt sich die Infrastruktur allmählich von ihrem Sollzustand. Konfigurationen divergieren, Updates werden riskant und manuelle Prozesse führen zu betrieblicher Unsicherheit.

Der IT/OT-Betriebslebenszyklus beschreibt einen systematischen Ansatz für das Infrastrukturmanagement von der Erstbereitstellung bis zum langfristigen Betrieb. Er gewährleistet die Stabilität, Sicherheit und Reproduzierbarkeit der Systeme.

Plattformen wie UPTR™ ermöglichen es Unternehmen, diesen Lebenszyklus zu automatisieren und einen transparenten und kontrollierbaren Betriebszustand in ihren IT- und OT-Umgebungen aufrechtzuerhalten.

Der IT/OT-Betriebslebenszyklus definiert die Prozesse, die für die Verwaltung der Infrastruktur über ihren gesamten Lebenszyklus hinweg erforderlich sind:

➜ Bereitstellung der Infrastruktur

➜ Anwendung reproduzierbarer Konfigurationen

➜ Betrieb von Systemen und Workloads

➜ Verwaltung von Updates und Patches

➜ Aufrechterhaltung von Governance und Compliance

➜ Sicherstellung von Ausfallsicherheit und Wiederherstellung

In traditionellen Umgebungen werden diese Aufgaben mit separaten Tools und manuellen Verfahren abgewickelt.

Die Folge:

➜ fragmentierte Betriebsprozesse

➜ Konfigurationsabweichungen

➜ Update-Fehler

➜ erhöhtes Betriebsrisiko

Ein lebenszyklusorientierter Ansatz konsolidiert diese Prozesse in einem strukturierten und automatisierten Betriebsmodell.

Die Kernphasen des IT/OT-Betriebslebenszyklus.

1. Infrastrukturbereitstellung

Der Lebenszyklus beginnt mit einer reproduzierbaren Systembereitstellung.

In industriellen Umgebungen und Edge-Computing-Umgebungen müssen Systeme oft an Hunderten oder Tausenden von Standorten bereitgestellt werden. Die manuelle Bereitstellung wird schnell unpraktisch und fehleranfällig.

Die automatisierte Bereitstellung stellt sicher, dass Systeme von einer definierten und reproduzierbaren Basislinie ausgehen, einschließlich:

➜ Betriebssysteminstallation

➜ Hardwareinitialisierung

➜ Netzwerkkonfiguration

➜ Plattformkomponenten

Moderne Bereitstellungsmechanismen basieren auf imagebasierter Bereitstellung und unveränderlichen Betriebssystemen, wodurch sichergestellt wird, dass jeder Knoten auf derselben vertrauenswürdigen Grundlage startet.

2. Konfigurationsmanagement

Sobald die Infrastruktur bereitgestellt ist, muss sie konsistent und reproduzierbar konfiguriert werden.

Das Konfigurationsmanagement definiert:

➜ Systemrollen

➜ Installierte Dienste

➜ Netzwerkparameter

➜ Sicherheitsrichtlinien ➜ Workload-Konfiguration

Tools wie Ansible ermöglichen es, die Infrastruktur als Code zu beschreiben, wodurch Konfigurationszustände versioniert, geprüft und automatisch angewendet werden können.

Dieser Ansatz eliminiert Konfigurationsabweichungen und ermöglicht es Teams, Systeme vorhersehbar und zuverlässig wiederherzustellen.

➜ Verwandtes Thema: Zuverlässige Infrastruktur durch reproduzierbare Konfiguration

3. Systembetrieb

Betriebssysteme und -dienste müssen im täglichen Betrieb stabil bleiben.

Zu den typischen Herausforderungen im Betrieb gehören:

➜ Überwachung des Infrastrukturzustands

➜ Skalierung von Workloads

➜ Verwaltung verteilter Umgebungen

➜ Gewährleistung von Transparenz im Betrieb

In IT/OT-Umgebungen werden diese Herausforderungen durch lange Hardware-Lebenszyklen, entfernte Standorte und strenge Verfügbarkeitsanforderungen verstärkt.

Lebenszyklusbasierte Betriebsabläufe stellen sicher, dass die Infrastruktur auch bei sich ändernden Workloads im Sollzustand bleibt.

4. Update-Management

Eine der kritischsten Phasen des Betriebslebenszyklus ist das Update-Management.

Updates sind notwendig für:

➜ Sicherheitspatches

➜ Funktionsverbesserungen

➜ Compliance-Anforderungen

Updates können jedoch auch erhebliche Betriebsrisiken bergen. Jüngste Großvorfälle haben gezeigt, wie ein fehlerhaftes Update globale IT-Systeme innerhalb von Minuten lahmlegen kann.

Für Organisationen, die industrielle oder kritische Infrastrukturen betreiben, können unkontrollierte Updates zu Folgendem führen:

➜ Produktionsausfälle

➜ Betriebsstörungen

➜ Sicherheitsrisiken

Ein kontrollierter Update-Lebenszyklus umfasst:

➜ Stufenweise Einführungen

➜ Validierungsumgebungen

➜ Automatisierte Bereitstellungspipelines

➜ Rollback-Funktionen

➜ Verwandtes Thema: Update-Management für kritische Infrastrukturen

5. Governance und Compliance

Der Infrastrukturbetrieb muss internen Governance-Regeln und regulatorischen Anforderungen entsprechen.

Dies ist insbesondere in folgenden Sektoren relevant:

➜ Energie

➜ Transport

➜ Fertigung

➜ Logistik

➜ Öffentliche Infrastruktur

Governance-Prozesse umfassen:

➜ Konfigurationsprüfung

➜ Software-Genehmigungsprozesse

➜ Sicherheitsrichtlinien

➜ Compliance-Dokumentation

Die Automatisierung des Lebenszyklus stellt sicher, dass Governance-Regeln direkt in die Betriebsprozesse integriert und nicht manuell durchgesetzt werden.

➜ Verwandtes Thema: Infrastruktur-Governance und Lebenszykluskontrolle

6. Resilienz und Wiederherstellung

Kein Betriebslebenszyklus ist vollständig ohne Mechanismen zur Fehlerbehebung und Systemwiederherstellung.

Resilienzstrategien umfassen:

➜ automatisierte Rollback-Mechanismen

➜ reproduzierbare Systemzustände

➜ Verfahren zur Notfallwiederherstellung

➜ Infrastruktur-Neuinstallation

Anstatt defekte Systeme manuell zu reparieren, ermöglichen moderne Betriebsmodelle die Wiederherstellung von Systemen aus einem bekannten Zustand.

Dies reduziert die Wiederherstellungszeit und die betriebliche Unsicherheit erheblich.

Warum der IT/OT-Lebenszyklus für kritische Infrastrukturen wichtig ist.

[Translate to Deutsch:] Why the IT/OT Lifecycle Matters for Critical Infrastructure

Organizations operating industrial or critical infrastructure systems face a unique operational challenge.

Their environments must remain:

➜ highly reliable

➜ secure against cyber threats

➜ operational for many years

➜ compliant with regulatory frameworks

Traditional IT operations were never designed for this level of operational stability.

The lifecycle approach addresses this gap by creating a predictable operational model where infrastructure can be managed as a controlled system rather than a collection of manually maintained machines.

Automating the IT/OT Operations Lifecycle

Automation is essential for managing complex infrastructure environments.

Platforms such as UPTR integrate multiple lifecycle processes into a unified operational framework:

- automated provisioning

- configuration management

- lifecycle-controlled updates

- governance enforcement

- rollback and recovery

By automating these processes, organizations can maintain infrastructure in a transparent and reproducible operational state.

This is particularly valuable in distributed edge environments, where manual operations are impractical.

From Infrastructure Management to Lifecycle Engineering

Modern infrastructure operations are evolving from reactive system administration toward lifecycle engineering.

Instead of reacting to operational problems, organizations define:

- desired system states

- automated operational processes

- controlled update strategies

- reproducible infrastructure environments

The result is a predictable and controllable IT/OT operating model.

The Future of IT/OT Infrastructure Operations

As infrastructure environments continue to grow in complexity, lifecycle-driven operations will become the foundation of reliable infrastructure management.

Organizations that adopt lifecycle automation benefit from:

- reduced operational risk

- faster infrastructure deployment

- predictable system updates

- improved cybersecurity resilience

- simplified compliance

For industries where operational stability is critical, the IT/OT Operations Lifecycle is becoming an essential operational framework.

Explore the IT/OT Operations Lifecycle in Detail

To understand how each phase contributes to stable infrastructure operations, explore the following topics:

- Reliable Infrastructure through Reproducible Configuration

- Update Management for Critical Infrastructure

- Immutable Infrastructure

- Infrastructure Governance

- Automated Provisioning

- Operational Resilience and Recovery

Together, these components form the foundation of a modern lifecycle-driven IT/OT operations strategy.

Von Infrastrukturmanagement bis hin zu Lebenszyklus-Engineering.

UPTR™ von LibOnIce orchestriert den gesamten Lebenszyklus deiner Linux-basierten IT/OT-Infrastruktur.

Es ist nicht einfach nur ein weiteres Tool – und es ersetzt bestehende Automatisierungslösungen nicht. Stattdessen verbindet, standardisiert und orchestriert es diese. Während einzelne Tools Teilaufgaben übernehmen, sorgt UPTR™ dafür, dass dein gesamter Betrieb als ein integriertes System funktioniert – von Bare Metal bis zum Application Lifecycle.

Das Ergebnis: mehr Resilienz, mehr Kontrolle, weniger Risiko – und eine Betriebsplattform, die mit deinem Unternehmen skaliert.

Was UPTR™ einzigartig macht:

✔️ ganzheitlicher Ansatz (Provisionierung + Lifecycle-Management + DevOps)

✔️ offene, Security-first-Architektur auf Open-Source-Basis

✔️ Compliance-ready für NIS2 / KRITIS

✔️ herstellerneutral – maximale Kontrolle und langfristige Flexibilität für Kunden

👉 Mit UPTR™ wird Betrieb vom täglichen Feuerlöschen zum strategischen Erfolgsfaktor.

Linux-basiertes Lifecycle-Management und DevOps-Integration für IT/OT-Infrastrukturen mit UPTR™

Vom Rohsystem zur kontrollierten Infrastruktur

Neue IT-Systeme haben bei ihrer Einführung weder Identität noch Netzwerkpräsenz oder Richtlinien. UPTR™ übernimmt die Kontrolle und orchestriert den gesamten Lebenszyklus: von der Bereitstellung bis zur Außerbetriebnahme.

1) Bereitstellung — von Rohsystem zum Produktivsystem

Alles muss reproduzierbar, automatisiert und fehlerfrei sein – egal ob Rack-Server, Edge-Knoten oder VM.

Infrastruktur- und Betriebssystemunterstützung:

➜ Umfassende Linux-Abdeckung: AlmaLinux, CentOS, Debian, Fedora, Oracle Linux, RHEL, Rocky, SLES, Ubuntu

➜ Bare Metal & Virtualisierung: Proxmox, (v)Sphere, oVirt, BMC-Integration

➜ Standardisierte Installationsmethoden: AutoYaST, Kickstart, Preseed

Netzwerkidentität über integriertes IPAM:

Das System erhält Adresse, Rolle und Richtlinienkontext automatisch:

➜ Subnetzdefinition & IP-Zuweisung

➜ DNS-Integration (BIND, Active Directory, Infoblox)

➜ DHCP-Bereitstellung (einsmase, ISC DHCP)

Keine Sonderfälle:

➜ Repository-Verwaltung mit über 200 vorkonfigurierten Linux-Repositories

➜ Saubere, richtlinienbasierte Softwarebeschaffung

➜ DNS/DHCP eng in die Bereitstellung integriert

Steuerungsebene:

➜ Moderne, Angular-basierte Web-Oberfläche/Dashboard

2) Betrieb & Wartung – Kontrolle statt Chaos

Nach der produktiven Installation geht Verantwortung einher mit Verfügbarkeit, Sicherheit und Nachverfolgbarkeit. In IT/OT-Umgebungen sind Ausfallzeiten keine bloße Theorie – sie sind kostspielig.

Systemmanagement:

➜ Vorlagenbasierte Governance

➜ Statische & dynamische Gruppen (Flottenverwaltung)

➜ VNC-Zugriff & Hostattribute

➜ Leistungsstarke Such- & Filterfunktionen für große Systeme

Aufgaben- & Automatisierungssteuerung:

➜ Zentralisierte Aufgabenverwaltung

➜ Quartz Scheduler (E-Mail-Benachrichtigungen, Wiederholung, zeitbasierte Steuerung)

➜ Vollständige Aufgabenhistorie & Ereignisüberwachung – revisionssichere Nachverfolgbarkeit

3) Updates & Änderungen – Wenn Routine zum Risiko wird

Schwachstellen. Compliance-Anforderungen. Neue Releases. Updates sind unvermeidlich – unkontrollierte Updates führen zu Ausfällen.

Patches & Errata schaffen Kontrolle:

➜ Pakete (RPM, DEB in Kürze verfügbar)

➜ Transparenz von Errata und CVE

➜ Hostbasierte Patchplanung und -ausführung

Du patchst nicht ‘irgendwann’. Du patchst für definierte Hosts – mit CVE-Kontext und vollständiger Errata-Nachverfolgbarkeit.

4) Dokumentation – Verlässliches Wissen schaffen

Ein System ohne Dokumentation ist wie eine Industrieanlage ohne Schaltpläne: Es funktioniert – bis es eben nicht mehr funktioniert. UPTR™ strukturiert Ihre Konfigurationsrealität. Änderungen werden nachvollziehbar, versioniert und reproduzierbar.

Die Konfiguration umfasst:

➜ Integrierte Ansible-Unterstützung

➜ Online-Playbook-Editor

➜ Push/Pull-Mechanismen

Dokumentation wird praxisnah: Playbooks, Prozesse, Standards – keine verstreuten Notizen.

Benutzer- und Rollenmanagement gewährleistet Verantwortlichkeit:

➜ Lokale oder LDAP-Authentifizierung

➜ Rollen wie Administrator, Manager, Admin

5) Außerbetriebnahme – Saubere Abschaltung, kein Restrisiko

Jedes System erreicht irgendwann sein Ende: Hardware-Aktualisierung, Standortkonsolidierung, Projektabschluss.

Hier treten häufig kritische Fehler auf:

➜ Verwaiste DNS-Einträge

➜ Laufende DHCP-Leases

➜ Vergessene Benutzerkonten

➜ Unklare Zuständigkeiten

Mit UPTR™ wird die Außerbetriebnahme zu einem definierten Schritt im Lebenszyklus:

➜ Aufgabenausführung und -prüfung über den Task-Manager (inkl. Verlauf und Überwachung)

➜ Zugriffsentzug über die Benutzer- und Rollenverwaltung

➜ Netzwerkbereinigung über IPAM mit kontrollierten DNS- und DHCP-Prozessen